Cyberbezpieczeństwo a transformacja cyfrowa - jak tworzyć bezpieczną cyfrowo strategię transformacji?

- Strona główna >

- Know how >

- Cyberbezpieczeństwo a transformacja cyfrowa - jak tworzyć bezpieczną cyfrowo strategię transformacji?

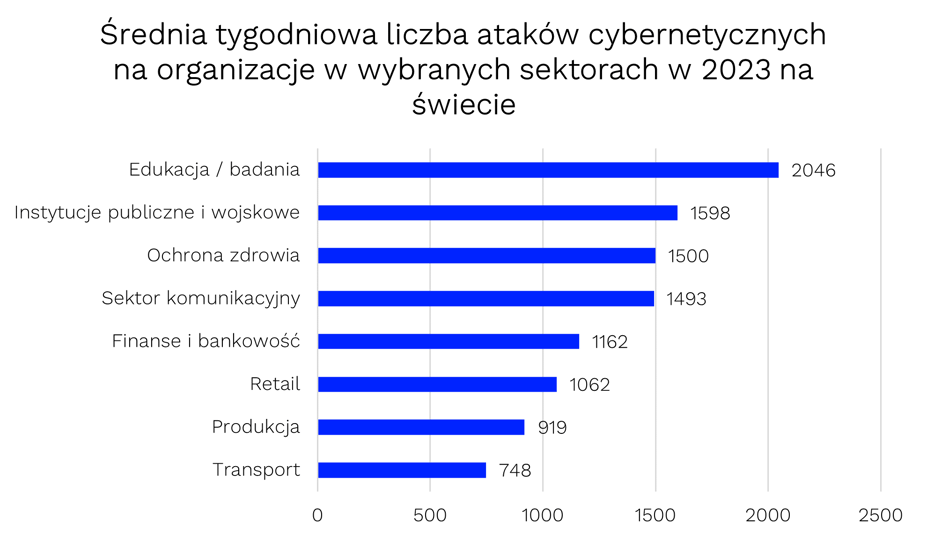

W drugim kwartale minionego roku średnia liczba ataków cybernetycznych na organizacje w Europie, która według IBM jest najczęściej atakowaną cybernetycznie częścią świata[1], wyniosła aż 1013[2]. W Polsce zaś – 1108, co stanowiło wzrost o 33%, względem poprzedniego kwartału[3]. Obecny indeks zagrożeń cybernetycznych dla Polski wynosi 36,7% - o 1,7 pkt. procentowego więcej niż w poprzednim roku i aż o 16,5 pkt. procentowych więcej niż na Ukrainie (!). To chyba dobry czas, by zastanowić się, czy Twoja firma podczas procesu transformacji cyfrowej narażona jest na cyber-niebezpieczeństwo.

Szczególnie teraz, gdy wojna w Ukrainie nasila regionalne napięcia, polskie firmy stają na pierwszej linii cyfrowego frontu, będąc narażonymi na ataki o podłożu politycznym i szpiegowskim. W obliczu tych wyzwań proces transformacji cyfrowej musi być ściśle powiązany z solidnymi strategiami cyberbezpieczeństwa, co pozwoli zapewnić nie tylko innowacyjność, ale również bezpieczeństwo i odporność na zagrożenia.

Dla przedsiębiorstw podążających ścieżką transformacji cyfrowej kluczowym krokiem powinno być zatem zintegrowanie cyberbezpieczeństwa z ich strategicznymi inicjatywami cyfrowymi. To oznacza nie tylko implementację najnowszych technologii obronnych, ale również wdrażanie praktyk ciągłego monitorowania zagrożeń, adaptacji strategii bezpieczeństwa oraz promowania kultury świadomości cyberbezpieczeństwa na wszystkich szczeblach organizacji. Wzmacniając mechanizmy obronne przy jednoczesnym rozwoju cyfrowych innowacji, przedsiębiorstwa mogą skutecznie zarządzać ryzykiem cybernetycznym, co jest niezbędne dla sukcesu w szybko zmieniającym się środowisku cyfrowym i zapewnienia ciągłości działania w nowej erze cyfrowej.

Źródło: 2024 Cybersecurity Report, Checkpoint Global

Konieczność strategicznego podejścia

W dynamicznie rozwijającym się świecie technologii, przedsiębiorstwa powinny przyjąć strategiczne podejście do ochrony cyfrowej, by zarówno chronić swoje zasoby przed cyberzagrożeniami, jak i umożliwić bezpieczne wdrażanie innowacji. Pierwszym krokiem jest integracja cyberbezpieczeństwa na wczesnym etapie każdego projektu technologicznego, co pozwala od samego początku włączyć uwzględnić aspekty bezpieczeństwa w procesy biznesowe. Kolejnym krokiem jest rozwijanie świadomości i kultury bezpieczeństwa wśród pracowników na wszystkich szczeblach organizacji, co obejmuje regularne szkolenia i kampanie edukacyjne. Dodatkowo, przedsiębiorstwa muszą prowadzić ciągłą ocenę ryzyka i adekwatności zaimplementowanych środków ochronnych, dostosowując je do ewoluującego środowiska zagrożeń.

Strategiczne podejście wymaga także budowania relacji z zewnętrznymi partnerami, takimi jak dostawcy technologii, organy regulacyjne oraz inni uczestnicy ekosystemu cyberbezpieczeństwa. Współpraca ta jest kluczowa dla skutecznej obrony przed globalnymi zagrożeniami a także umożliwia bieżące dzielenie się wiedzą i praktykami. Ostatecznie, skuteczna ochrona cyfrowa w erze innowacji wymaga od organizacji ciągłego balansowania między wprowadzaniem nowych technologii a zapewnieniem bezpieczeństwa, co jest niezbędne do trwałego sukcesu i rozwoju w cyfrowym świecie.

W kontekście wyzwań związanych z transformacją cyfrową przedsiębiorstw, strategia zapewnienia innowacyjności oraz bezpieczeństwa transformacji cyfrowej powinna skupić się na czterech kluczowych obszarach:

Integracja technologiczna i innowacje:

- Selekcja i wdrażanie nowych technologii, które wspierają cele biznesowe, jednocześnie zapewniając bezpieczeństwo i zgodność z przepisami.

- Optymalizacja procesów biznesowych poprzez automatyzację i wykorzystanie zaawansowanych technologii, takich jak AI i machine learning, w celu poprawy efektywności operacyjnej i zmniejszenia ryzyka błędów ludzkich.

- Budowanie elastycznej infrastruktury IT, która może szybko adaptować się do zmieniających się potrzeb biznesowych i zagrożeń cybernetycznych.

Cyberbezpieczeństwo i ochrona infrastruktury:

- Regularne aktualizacje i naprawy systemów oraz aplikacji, aby chronić przed nowymi wariantami oprogramowania szpiegującego i malware.

- Wdrażanie rozwiązań do ciągłego monitorowania sieci i systemów, w celu wczesnego wykrywania podejrzanych działań.

- Budowanie odporności na incydenty poprzez zaawansowane systemy wykrywania i reagowania na zagrożenia.

- Stworzenie kompleksowego planu reagowania na incydenty, który określa procedury postępowania w przypadku naruszeń bezpieczeństwa.

Zarządzanie zmianą i kulturą organizacyjną:

- Rozwijanie świadomości i kultury bezpieczeństwa wśród pracowników na wszystkich szczeblach organizacji.

- Szkolenia i warsztaty dotyczące cyberbezpieczeństwa, aby pracownicy mogli rozpoznawać i skutecznie reagować na potencjalne zagrożenia.

- Promowanie kultury innowacji, która równoważy eksplorację nowych technologii z oceną potencjalnych ryzyk cybernetycznych.

Zarządzanie danymi i prywatnością:

- Zabezpieczanie danych przed nieautoryzowanym dostępem, utratą czy kradzieżą.

- Implementacja solidnych rozwiązań do zarządzania danymi, które zapewniają ich integralność, dostępność i poufność.

- Zapewnienie zgodności z lokalnymi i międzynarodowymi przepisami dotyczącymi ochrony danych, takimi jak RODO.

- Wdrożenie strategii klasyfikacji danych, by rozróżnić informacje wrażliwe i zwykłe oraz dostosować poziom ochrony.

Według raportu Cisco Cybersecurity Readiness Index, globalnie zaledwie 15% organizacji na całym świecie jest uznawanych za posiadające dojrzały poziom przygotowania do radzenia sobie z zagrożeniami dla cyberbezpieczeństwa hybrydowego świata[4]. Pozostałe 85% organizacji jest narażonych na szerokie spektrum ryzyk, w tym ataki cybernetyczne, naruszenia danych, utratę poufności informacji i potencjalne zakłócenia w działalności, spowodowane niedostatecznym poziomem przygotowania do zapewnienia bezpieczeństwa w środowisku hybrydowym. Według IBM security, średni koszt dla ofiary udanego ataku cybernetycznego na świecie wynosił w 2023 nawet 4,35 miliona dolarów[5].

Czy Twoja firma ma pewność, że znajduje się w tych 15%?

Jeśli nie, to JP Weber Transformation Advisory pomoże Twojej organizacji we właściwym opracowaniu strategii i wdrożeniu rozwiązań zapobiegających zewnętrznym atakom. Skontaktuj się z nami i pozwól nam być technologicznym opiekunem, który przeprowadzi Cię przez transformację cyfrową organizacji bez narażania jej na niepotrzebne ryzyko.

[1] IBM X-Force Threat Intelligence Index 2024, IBM, 2024.

[2] 2024 Cybersecurity Report, Checkpoint Global, 2024

[3] 2024 Cybersecurity Report, Checkpoint Global, 2024

[4] Cisco Cybersecurity Readiness Index, Resilience in a Hybrid World, Marzec 2023.

[5] Cost of a Data Breach Report 2023, IBM, 2023.

Marcin Dominiak

Manager

WARTO WIEDZIEĆ

Transformacja biznesu w erze cyfrowej

Transformacja cyfrowa – czym jest i co należy o niej wiedzieć?

Cyfrowa transformacja firm.